Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

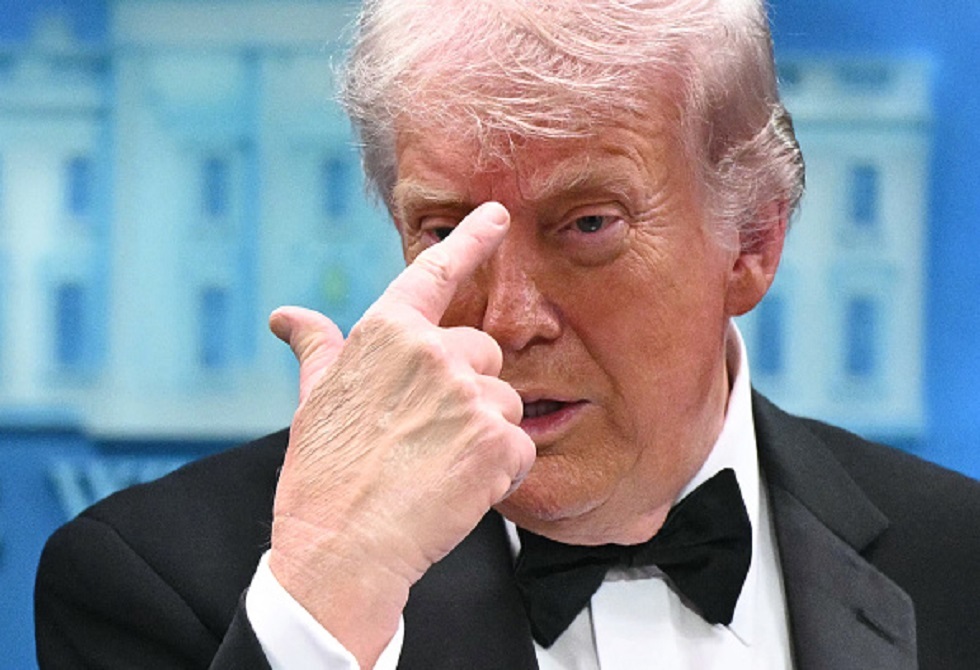

ترامب يهدد إيران حاملا البندقية: لن أكون لطيفا أكثر بعد اليوم

![ترامب يهدد إيران حاملا البندقية: لن أكون لطيفا أكثر بعد اليوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رويترز تتحدث عن تراتبية "سلطة الحرب" في إيران

![رويترز تتحدث عن تراتبية "سلطة الحرب" في إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بروجردي لترامب: لن نتركك وشأنك وسيطرتنا على مضيق هرمز أبدية

![بروجردي لترامب: لن نتركك وشأنك وسيطرتنا على مضيق هرمز أبدية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يستقر على خيار بشأن مستقبل المواجهة مع إيران

![ترامب يستقر على خيار بشأن مستقبل المواجهة مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران لحظة بلحظة.. ضبابية في واشنطن وارتباك بتل أبيب ومساع روسية وخليجية لصياغة تسوية شاملة

![إيران لحظة بلحظة.. ضبابية في واشنطن وارتباك بتل أبيب ومساع روسية وخليجية لصياغة تسوية شاملة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ارتباك إسرائيلي وحيرة.. غموض مواقف ترامب يربك حسابات تل أبيب تجاه العرض الإيراني

![ارتباك إسرائيلي وحيرة.. غموض مواقف ترامب يربك حسابات تل أبيب تجاه العرض الإيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

روسيا.. اعتقال عميل أوكراني خطط لأعمال إرهابية في القرم

![روسيا.. اعتقال عميل أوكراني خطط لأعمال إرهابية في القرم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين يحذر: الضربات الأوكرانية على توابسي تهدد بكارثة بيئية

![بوتين يحذر: الضربات الأوكرانية على توابسي تهدد بكارثة بيئية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: كييف تخسر كل يوم أراض في منطقة العملية العسكرية الخاصة

![بوتين: كييف تخسر كل يوم أراض في منطقة العملية العسكرية الخاصة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الروسية تدخل "دولغايا بالكا" بعد تحرير إيلينوفكا وبدء تطويق قسطنطينوفكا

![القوات الروسية تدخل "دولغايا بالكا" بعد تحرير إيلينوفكا وبدء تطويق قسطنطينوفكا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

محكمة التحكيم الرياضي تحدد موعد رد المغرب في نزاع كأس أمم إفريقيا 2025

![محكمة التحكيم الرياضي تحدد موعد رد المغرب في نزاع كأس أمم إفريقيا 2025]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيفا يقر زيادة تاريخية في مكافآت كأس العالم 2026

![فيفا يقر زيادة تاريخية في مكافآت كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصعيد قانوني فلسطيني ضد فيفا بسبب أندية المستوطنات

![تصعيد قانوني فلسطيني ضد فيفا بسبب أندية المستوطنات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صدفة أم قرار رسمي.. ظهور علم إيطاليا في سياتل يثير الجدل حول دخولها كأس العالم بدلا من إيران!

![صدفة أم قرار رسمي.. ظهور علم إيطاليا في سياتل يثير الجدل حول دخولها كأس العالم بدلا من إيران!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من الأولمبياد إلى "القائمة السوداء".. إدراج متزلجين روسيين في موقع "ميروتفوريتس" النازي

#اسأل_أكثر #Question_MoreRT STORIES

"قانون فينيسيوس".. "الفيفا" يقر قاعدة جديدة في كأس العالم 2026

!["قانون فينيسيوس".. "الفيفا" يقر قاعدة جديدة في كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

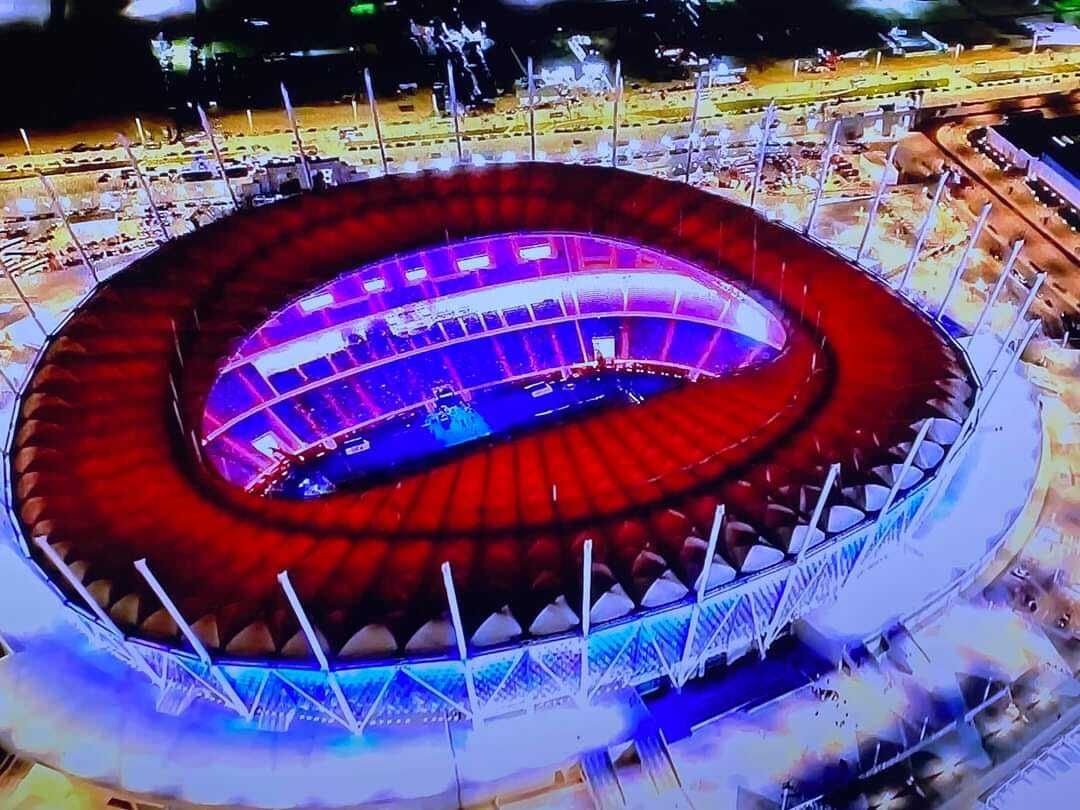

إستاد مصر يتأهب لقمة عالمية بين منتخبي مصر وروسيا استعدادا للمونديال

![إستاد مصر يتأهب لقمة عالمية بين منتخبي مصر وروسيا استعدادا للمونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

11 مليون مشاهدة!.. الرمية الخرافية التي جعلت المصارع المصري عبد الله حسونة ظاهرة عالمية

![11 مليون مشاهدة!.. الرمية الخرافية التي جعلت المصارع المصري عبد الله حسونة ظاهرة عالمية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![هدنة بين حزب الله وإسرائيل]()

هدنة بين حزب الله وإسرائيل

RT STORIES

الجيش الإسرائيلي يكرس مصطلح "خط الدفاع الأمامي" ويهاجم "حزب الله" في جنوب لبنان (فيديو)

![الجيش الإسرائيلي يكرس مصطلح "خط الدفاع الأمامي" ويهاجم "حزب الله" في جنوب لبنان (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لبنان لحظة بلحظة.. تلويح إسرائيلي بمعاملة الجنوب كغزة وحزب الله يصعد هجماته بالمسيرات

![لبنان لحظة بلحظة.. تلويح إسرائيلي بمعاملة الجنوب كغزة وحزب الله يصعد هجماته بالمسيرات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الدفاع الإسرائيلي: جنوب لبنان سيعامل كغزة

![وزير الدفاع الإسرائيلي: جنوب لبنان سيعامل كغزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مكتب رئيس مجلس النواب اللبناني: لسنا مع التفاوض المباشر والثقة بين بري وجماهيره راسخة

![مكتب رئيس مجلس النواب اللبناني: لسنا مع التفاوض المباشر والثقة بين بري وجماهيره راسخة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالسلاح الذي بات "كابوسا" للجنود.. مشاهد من عملية لـ"حزب الله" ضد الجيش الإسرائيلي (فيديو)

![بالسلاح الذي بات "كابوسا" للجنود.. مشاهد من عملية لـ"حزب الله" ضد الجيش الإسرائيلي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة بين حزب الله وإسرائيل]() هدنة بين حزب الله وإسرائيل

هدنة بين حزب الله وإسرائيل

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات